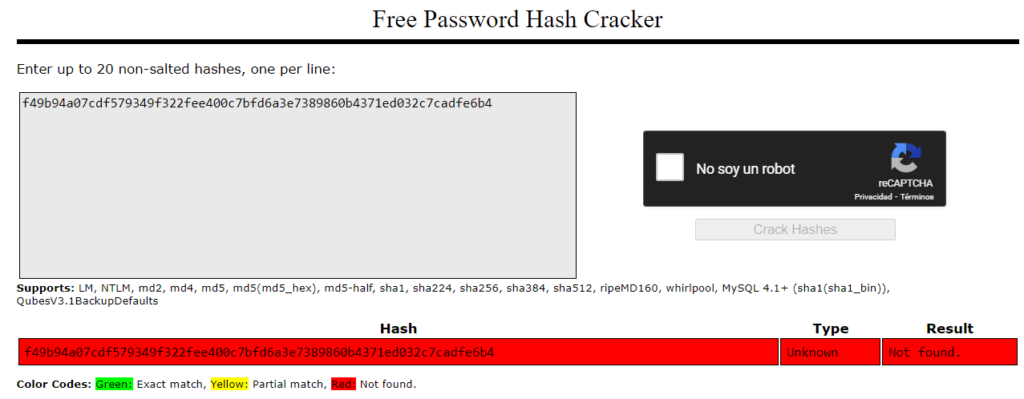

¿Cómo almacenar contraseñas en bases de datos?

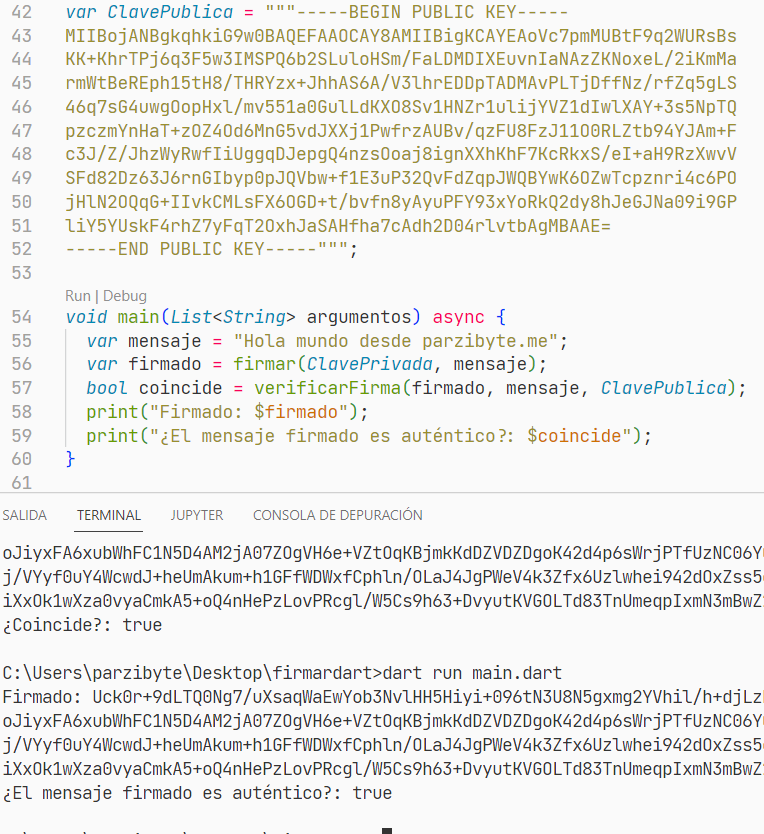

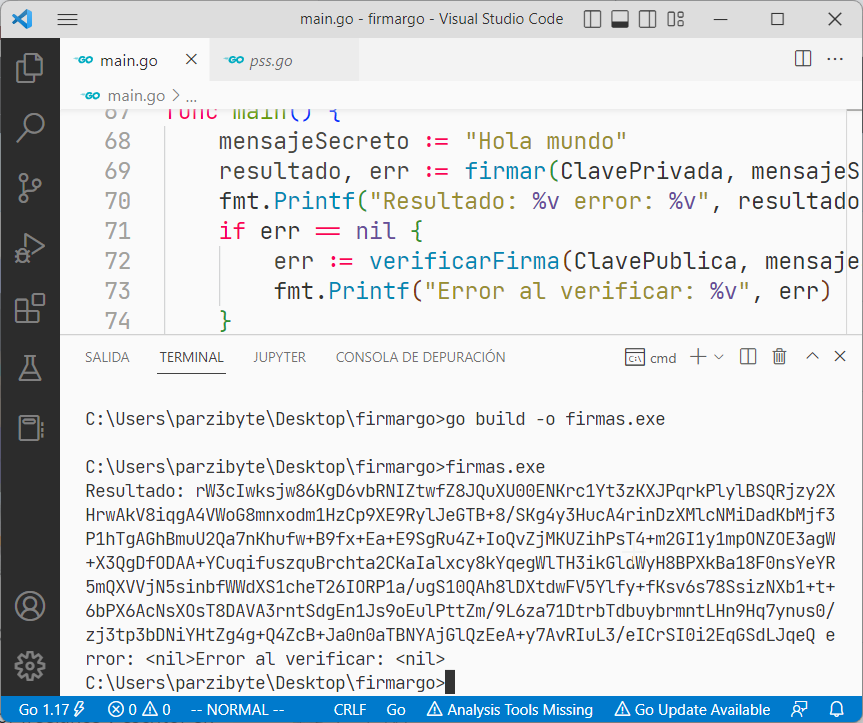

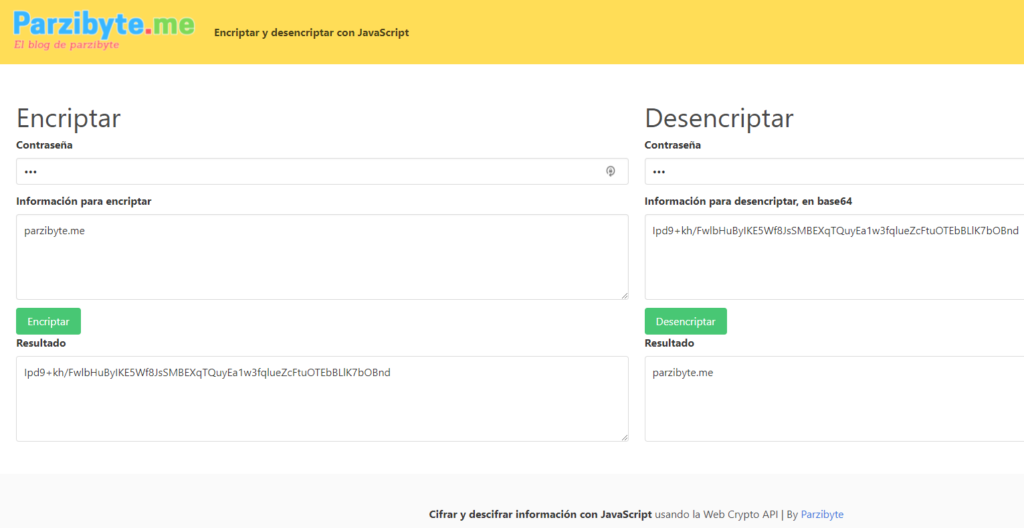

El día de hoy te voy a compartir un poco de mi experiencia como programador al guardar contraseñas en bases de datos, sin importar lenguaje de programación ni motor de base de datos. Te daré algunos consejos para almacenar passwords en una base de datos y que obviamente queden seguras para que ni siquiera tú […]

¿Cómo almacenar contraseñas en bases de datos? Leer más »